Darknet chapitre 3- Les outils du Darknet

Les darknets sont nombreux et divers. Certains se contentent de rendre anonyme laccès aux ressources habituelles dInternet, dautres au contraire forment une sorte décosystème fermé et étanche aux espaces en ligne communs. Certains sont dun usage élémentaire, dautres nécessitent des compétences techniques et une bonne dose de motivation et de patience. Certains enfin sont célèbres et rassemblent des millions dutilisateurs, alors que dautres ne réunissent que de petites communautés. Le seul point commun est le souci, souvent exacerbé, de la préservation de lanonymat. Raisonnablement sûrs quand ils sont bien utilisés, ils fournissent aux utilisateurs une protection inaccessible autrement.

Ce chapitre ne se veut nullement

exhaustif, trop doutils, souvent marginaux devraient alors être

présentés. Nous allons voir les plus importants dentre eux, que ce

soit par leur notoriété ou parce que les innovations quils

implémentent sont susceptibles de préfigurer les technologies de

demain. Pour chacun dentre eux, nous présenterons la démarche de mise

en uvre et les principes généraux de fonctionnement, mais auparavant

nous devons dire quelques mots de lopen source et de GNU /Linux.

[...]Comment accéder au réseau Tor ?

Dès lorigine, les concepteurs du

réseau Tor ont posé la nécessité de la simplicité dusage : « Un

système difficile à utiliser a peu dutilisateurs et comme les

systèmes danonymisation cachent les utilisateurs parmi les

utilisateurs, un système avec peu dutilisateurs réduit lanonymat. La

facilité dusage nest donc pas une simple question de convivialité,

cest un impératif de sécurité. » [Dingledine et al.,

2004, p. 4].

Pour accéder au réseau Tor, il suffit

de charger et dinstaller le Tor Browser, une simple adaptation de

Firefox. Quel que soit le système utilisé, il sinstalle comme

nimporte quelle application et sutilise comme telle. On notera

simplement que, comme pour tout logiciel de sécurité, il est de bonne

pratique de vérifier la signature du fichier (checksum)

afin den garantir lintégrité.

Au lancement, le navigateur Tor se

présente comme une instance de Firefox (figure 3.5). Pour sassurer

que tout fonctionne bien, il faut vérifier que l IP identifiée sur

internet nest pas la nôtre. Le lien Test

Tor Network Settings le permet. On peut aussi utiliser

nimporte quel service de vérification d IP pour sassurer de son bon

fonctionnement (mon-ip.com

par exemple).

Les relais sont identifiés par un annuaire public (atlas.torproject.org par exemple). Cela permet à votre fournisseur daccès dêtre parfaitement informé du fait que vous utilisez le réseau. Cest aussi ce qui permet aux régimes autoritaires de contrôler ou bloquer ce type de trafic. Les fameuses "boîtes noires" --installées depuis l'automne dernier suite à l'adoption de la loi sur le renseignement-- vont sans nul doute procéder à ce type de vérification. Bien que parfaitement légal, utiliser Tor attire lattention. Pour éviter lidentification de lusage, on peut le configurer pour quil utilise des relais bridges, qui sont des relais spécifiques non listés dans la base de données principale. On peut aller plus loin en activant le mode dit Pluggable Transport qui dissimule le trafic aux systèmes de Deep Packet Inspection. Ces précautions sont faillibles et il reste possible de repérer lusage de Tor. Si cela pose un problème réel, on devra sy connecterà travers un VPN .

[...]

Comment fonctionne le réseau Tor ?

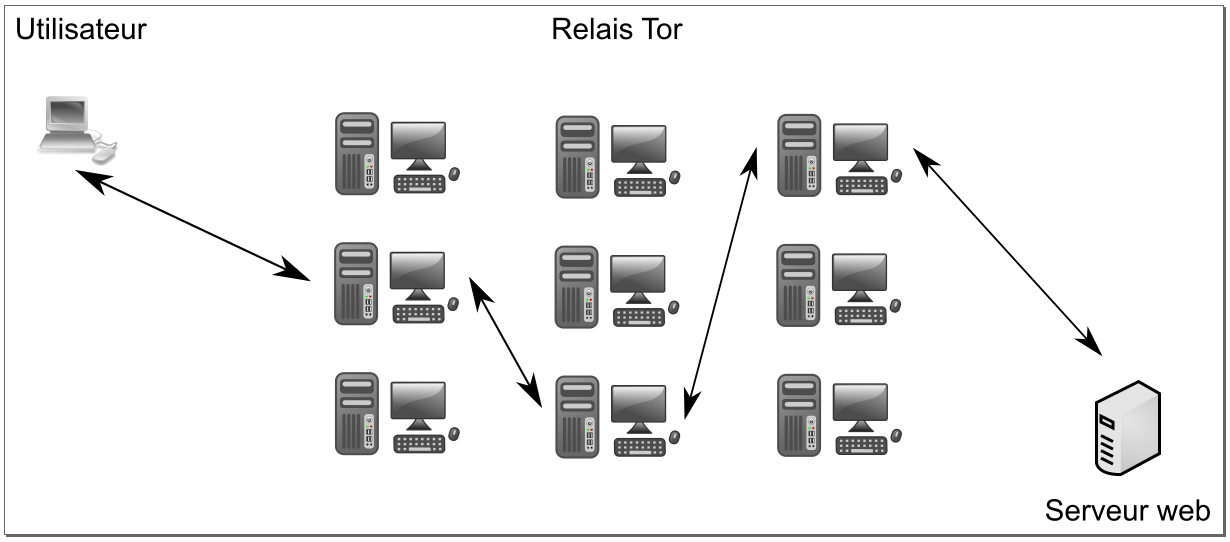

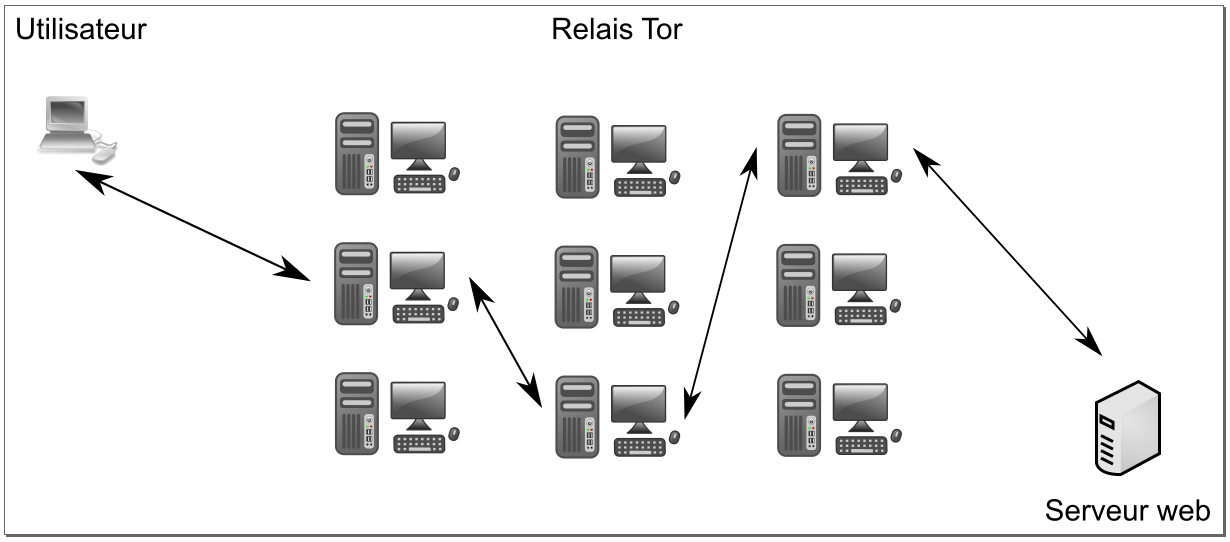

Tor est une forme (partielle) de

mixnet : au lieu dune connexion directe entre lutilisateur et le

serveur, on utilise un ensemble de relais, chacun ne connaissant que

son prédécesseur et son successeur directs. Le serveur final ne voit

que ladresse du dernier relais, lequel ne connaissant que son

prédécesseur, est dans lincapacité didentifier lutilisateur (figure

3.10). Pour garantir létanchéité des échanges entre relais, les

connexions sont chiffrées et ce chiffrement est différent à chaque

relais. On a ainsi un ensemble de couches de chiffrement, doù la

référence à loignon ! Tor utilise habituellement trois relais : le

relais dentrée, le relais central et le relais de sortie. Léchange

entre ce dernier et un serveur du Clearnet nest pas chiffré par Tor.

Tor nest pas un protocole pair-à-pair puisquil utilise un ensemble spécifique de relais. Nimporte quel utilisateur peut configurer son installation Tor pour quelle joue aussi le rôle de relais, mais les débits sont généralement trop faibles pour être réellement utiles. En pratique, les relais sont souvent de simples serveurs virtuels gérés par des volontaires bénévoles qui mettent de la bande passante à disposition du réseau. Les relais de sortie sont ceux qui apparaissent comme origine des éventuelles connexions douteuses. Pour bénéficier dune protection juridique en cas de problème, ils sont généralement gérés par des structures associatives comme torservers.net, ou en France nos-oignons.net.

Les relais sont identifiés par un annuaire public (atlas.torproject.org par exemple). Cela permet à votre fournisseur daccès dêtre parfaitement informé du fait que vous utilisez le réseau. Cest aussi ce qui permet aux régimes autoritaires de contrôler ou bloquer ce type de trafic. Les fameuses boîtes despionnage qui doivent être mises en place par la récente loi sur le renseignement vont sans nul doute procéder à ce type de vérification. Bien que parfaitement légal, utiliser Tor attire lattention. Pour éviter lidentification de lusage, on peut le configurer pour quil utilise des relais bridges, qui sont des relais spécifiques non listés dans la base de données principale. On peut aller plus loin en activant le mode dit Pluggable Transport qui dissimule le trafic aux systèmes de Deep Packet Inspection. Ces précautions sont faillibles et il reste possible de repérer lusage de Tor. Si cela pose un problème réel, on devra sy connecterà travers un VPN .

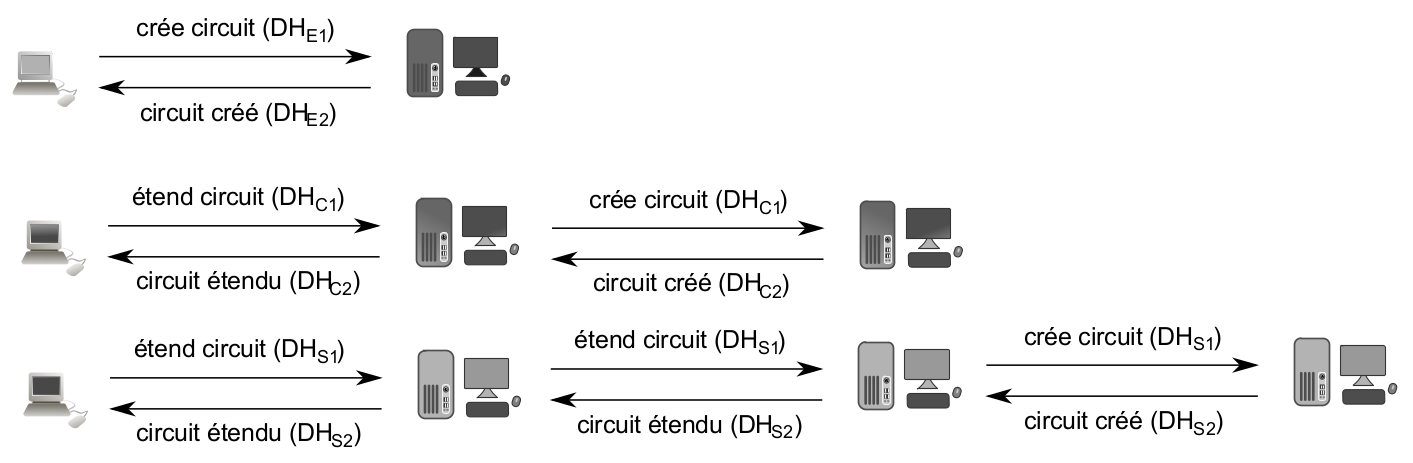

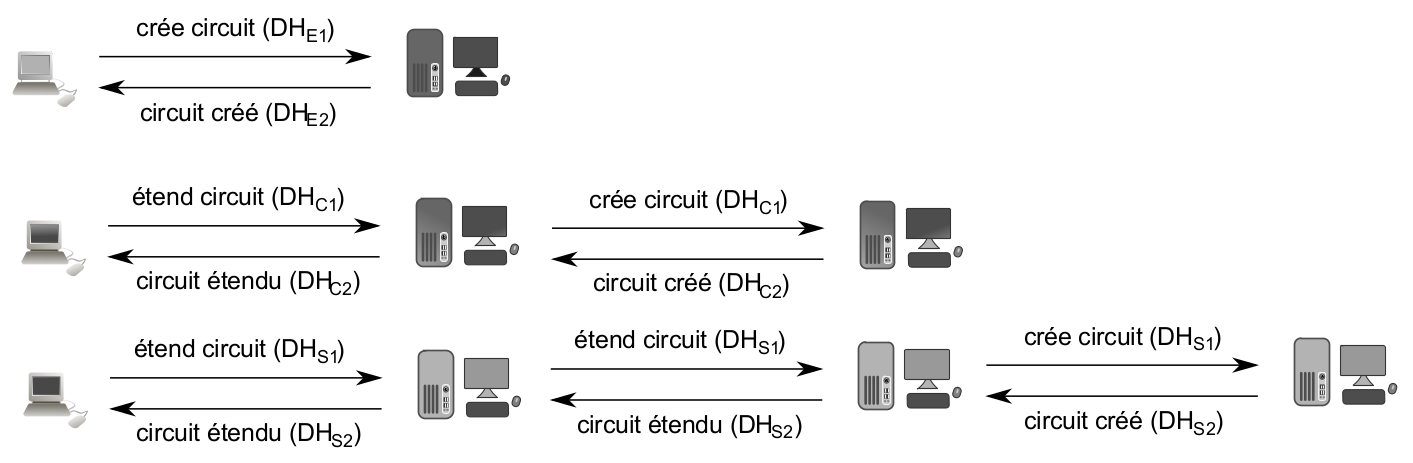

Utiliser Tor revient donc à créer un circuit chiffré qui, à travers un ensemble dintermédiaires, relie lutilisateur au serveur final (figure 3.9).

Dans un premier temps, lutilisateur identifie un relais dentrée, grâce à lannuaire des relais et sy connecte de manière sécurisée à travers une connexion SSL / TLS. Les échanges au sein du réseau Tor utilisent un chiffrement AES (voir page 38). Puisquil sagit dun protocole symétrique, lutilisateur et le relais dentrée doivent échanger une clé secrète. Ceci se fait grâce à un échange de Diffie-Hellman (voir page 75).

[...]

Tor nest pas un protocole pair-à-pair puisquil utilise un ensemble spécifique de relais. Nimporte quel utilisateur peut configurer son installation Tor pour quelle joue aussi le rôle de relais, mais les débits sont généralement trop faibles pour être réellement utiles. En pratique, les relais sont souvent de simples serveurs virtuels gérés par des volontaires bénévoles qui mettent de la bande passante à disposition du réseau. Les relais de sortie sont ceux qui apparaissent comme origine des éventuelles connexions douteuses. Pour bénéficier dune protection juridique en cas de problème, ils sont généralement gérés par des structures associatives comme torservers.net, ou en France nos-oignons.net.

Les relais sont identifiés par un annuaire public (atlas.torproject.org par exemple). Cela permet à votre fournisseur daccès dêtre parfaitement informé du fait que vous utilisez le réseau. Cest aussi ce qui permet aux régimes autoritaires de contrôler ou bloquer ce type de trafic. Les fameuses boîtes despionnage qui doivent être mises en place par la récente loi sur le renseignement vont sans nul doute procéder à ce type de vérification. Bien que parfaitement légal, utiliser Tor attire lattention. Pour éviter lidentification de lusage, on peut le configurer pour quil utilise des relais bridges, qui sont des relais spécifiques non listés dans la base de données principale. On peut aller plus loin en activant le mode dit Pluggable Transport qui dissimule le trafic aux systèmes de Deep Packet Inspection. Ces précautions sont faillibles et il reste possible de repérer lusage de Tor. Si cela pose un problème réel, on devra sy connecterà travers un VPN .

Utiliser Tor revient donc à créer un circuit chiffré qui, à travers un ensemble dintermédiaires, relie lutilisateur au serveur final (figure 3.9).

Dans un premier temps, lutilisateur identifie un relais dentrée, grâce à lannuaire des relais et sy connecte de manière sécurisée à travers une connexion SSL / TLS. Les échanges au sein du réseau Tor utilisent un chiffrement AES (voir page 38). Puisquil sagit dun protocole symétrique, lutilisateur et le relais dentrée doivent échanger une clé secrète. Ceci se fait grâce à un échange de Diffie-Hellman (voir page 75).

[...]

5.3 OpenPGP

Au lieu dun service web sur lequel on na fondamentalement aucun contrôle, on peut se tourner vers une solution locale. Cest, de loin, la meilleure alternative. Le standard actuel de chiffrement est OpenPGP (voir section 3 page 43). Le fait dutiliser un grand standard est essentiel. On ne peut échanger des données chiffrées que si son correspondant comprend ce chiffrement. On ne peut donc utiliser OpenPGP quavec dautres utilisateurs de cet outil. Plus large est la base, plus nombreux seront les correspondants potentiels.Lusage dOpenPGP est maintenant relativement simple dans la mesure où il existe de nombreuses interfaces utilisateurs dédiées. Naturellement, passer par une interface signifie sen remettre à elle. Si OpenPGP en lui-même est largement audité et garantit une certaine sécurité, ce nest pas forcément le cas des interfaces, surtout propriétaires. Pour caricaturer, quand vous donnez votre mot de passe à une boîte de dialogue, rien ne vous dit quil nest pas immédiatement envoyé sur un serveur de la NSA ou dun groupe mafieux quelconque ! On privilégiera donc les outils open source largement diffusés, comme Enigmail. Ce module pour Thunderbird ou SeaMonkey jouit dune bonne réputation, même sil a connu certains problèmes, il semble digne de confiance.

La première étape consiste à charger et installer GnuPG (Gnu Privacy Guard GPG) qui est limplémentation GNU dOpenPGP (les utilisateurs de Windows peuvent lobtenir via Gpg4win). On doit ensuite charger et installer le module Enigmail pour Thunderbird.

Au premier lancement, Enigmail propose un assistant de configuration qui permet de créer ses clés OpenPGP. La génération de la clé est relativement longue, les réglages par défaut étant plutôt conservateurs.

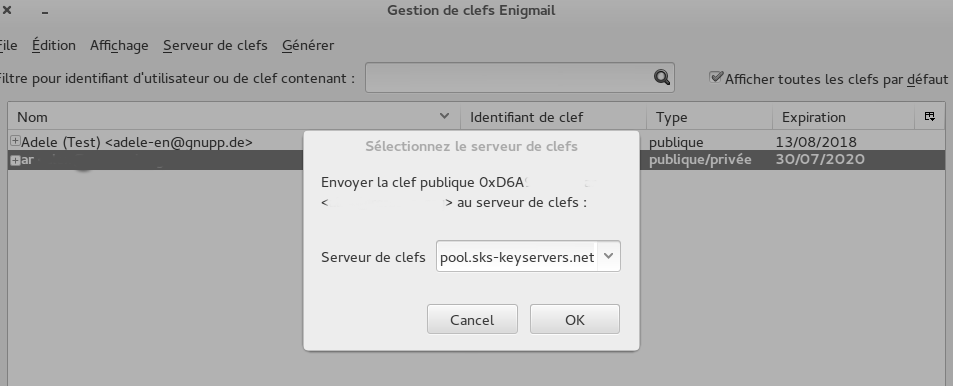

Il est de bonne pratique, après la génération des clés et du certificat, daccepter loption de création dun certificat de révocation. Il permettra dagir en cas de problème. Une fois que les clés sont créées, on doit les publier pour que tous les utilisateurs puissent y accéder (figure 3.24).

Ressources bibliographiques

Ressources web

| Heartblead et la NSA |

| Tail |

| Tail un outil détesté par la NSA |

| Tor |

| Tor est financé par des fonds publics américains |

| Tor |

| Statistiques Tor |

| torservers |

| Nos Oignons |

| Atlas Tor |

| Freenet, I2P et autres |

| Freenet |

| I2P |

| GNUnet |

| Retroshare |

| Réseaux Mesh |

| LDLN |

| LifeNet |

| SolarMesh |

| Byzantium |

| FireChat |

| Hyperboria |

| Mails anonymes |

| EFF comment créer un compte mail anonyme |

| Riseup |

| Autistici/Inventati |

| AktiviX |

| Anonbox |

| GnuPG |

| Gpg4win |

| Mailvelope |

| Bitmessage |

| Bitmessage.ch |

| Bitmsg.me |

| Messageries instantanées |

| Annuaire XMPP |

| Pidgin |

| Adium |

| Cryptocat |

| Vidéos |

| Jitsi |

| Tox |

| Smartphones |

| The Guardian Project |

| Telegram |

| Open Whisper System |

| ChatSecure |